Una de las formas más lucrativas de estafar con el uso de medios informáticos dentro del ámbito empresarial es la «Estafa por suplantación/alteración de facturas en correos electrónicos».

Una de las formas más lucrativas de estafar con el uso de medios informáticos dentro del ámbito empresarial es la «Estafa por suplantación/alteración de facturas en correos electrónicos».

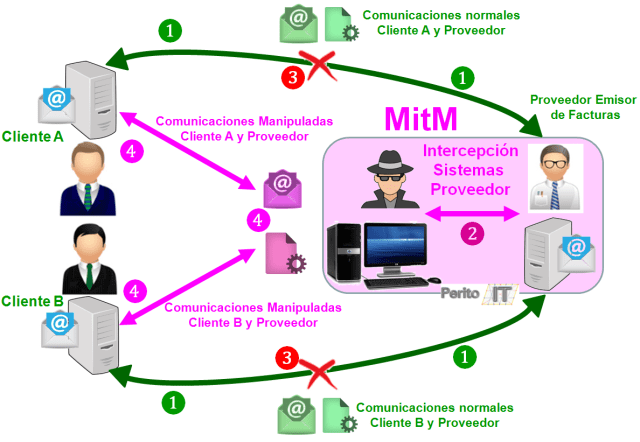

Esquema del MitM – Man in the Middle

La intercepción «MitM – Man in the Middle» («Hombre en Medio» de la comunicación) es un esquema que se lleva a cabo para interferir en las comunicaciones entre dos interlocutores modificando las mismas y su contenido, en este caso, las facturas indicando un número de cuenta bancaria en la que realizar el ingreso diferente a la legítima del proveedor. En esta nueva cuenta bancaria es donde los delincuentes tienen acceso a retirar el dinero pagado procedente de las facturas manipuladas.

Por medio de esta intervención se hace creer que los dos sujetos legítimos de una conversación o comunicación (Actor A y Actor B), en este caso, Cliente y Proveedor vía correo electrónico

están hablando entre ellos mismos cuando en realidad los hilos de la conversación se están separados e intervenidos por terceros no legitimados (lo delincuentes) que paran, manipulan y/o suplantan los contenidos de los correos electrónicos y los remiten siendo, finalmente, las conversaciones y sus hilos reales entre: Actor A y MitM // Actor B y MitM.

En el caso de los fraudes de facturas por correo electrónico, normalmente, la interferencia e intervención se lleva a cabo en el contexto del pago de facturas por servicios o componentes de alto valor, facturas que suponen el pago de elevadas cuantías económicas y se suelen realizar en el lado de los Servidores del Proveedor que emite las facturas, porque de este modo, una vez comprometido el sistema de comunicaciones, la interferencia se puede llevar a cabo con varios clientes a la vez interfiriendo los correos electrónicos del pago de las facturas y modificando las cuentas bancarias a las que deben realizarse los pagos.

Estos fraudes por intercepción por Correo Electrónico se suelen iniciar con la aparición de un correo informando del cambio de cuenta bancaria bajo cualquier tipo de pretexto (auditoría contable, cuenta bloqueada, problemas con el banco, etc.) y por el envío de nuevas facturas con las nuevas cuentas bancarias.

Asimismo, aparece siempre un dominio con un nombre muy parecido al real, y se incorporan nuevos destinatarios en los correos que pertenecen a dicho dominio para poder identificar los correos que se ha de interceptar cuando los correos vuelven como respuesta de un correo manipulado enviado anteriormente.

Estas receptores de los correos se suelen dar de alta con alias para que en los correos, al visualizarlos (y en algunas impresiones), aparezcan los alias y no la dirección real y, con ello, dificultad a simple vista la identificación de la presencia de estos destinatarios «fraudulentos».

Esquema básico de una intercepción «Man in the Middle» para la ejecución de estafas de facturas vía correos electrónicos

Explicación del Esquema MitM en correos electrónicos

( 1 ) El flujo de comunicaciones normal de una situación que no está comprometida es el envío de correos electrónicos con las facturas e información anexa a los correos electrónicos, los emisores y los receptores son legítimos y cada uno de ellos interactúa con su dominio real de correo electrónico.

( 2 ) Normalmente, se produce la intercepción de los sistemas del proveedor emisor de la factura porque de este modo se puede tener varias víctimas al mismo tiempo y se selecciona a los clientes víctimas, en el esquema sería el Cliente A y el Cliente B, cada uno de ellos con su propio dominio de correo electrónico.

( 3 ) Con la intercepción de los sistemas del proveedor, en este caso, el servidor de correo electrónico, se rompen las comunicaciones legítimas y directas entre el proveedor y sus clientes.

( 4 ) En las nuevas comunicaciones interceptadas aparecerán direcciones de correos electrónicos que pertenecen a un dominio parecido al de los actores legítimos pero con alguna pequeña variación en el nombre del dominio porque no puede ser el mismo nombre de dominio.

También se incorporará información de la nueva cuenta corriente a la que realizar el ingreso, bien en el contenido del cuerpo del correo electrónico o en las facturas que han sido previamente manipulada por los delincuentes.

Las direcciones de los delincuentes suelen aparecer en los correos electrónicos representadas con alias para que no sean fácilmente identificables y se destape el engaño. Estas mismas direcciones son utilizadas para identificar los correos devueltos por los clientes e interceptarlos manipulándolos antes de entregar al proveedor la nueva versión manipulada.

Cualquier comunicación que se reciba o envíe entre las conversaciones de los clientes comprometidos y el proveedor son interceptadas y manipuladas por el tercero «estafador», gestionando los contenidos de los correos haciendo creer a los afectados que están teniendo comunicaciones legítimas entre ellos, enmascarando la presencia del «Man in the Middle» que es en realidad quien está manipulando los contenidos según sus objetivos de llevar a cabo el fraude.

Una vez conseguido que el Cliente pague la factura en la nueva cuenta corriente (de los delincuentes), los delincuentes desaparecen restituyendo el flujo normal de las comunicaciones.

La estafa no se destapa hasta que el Proveedor no reclama el pago de la factura pendiente y el cliente sostiene que ha realizado el pago de la factura siguiendo las indicaciones del cambio de la cuenta corriente.

Para entonces, cualquier investigación informática en los servidores suele ser demasiado tarde para encontrar evidencias de las trazas de lo acontecido en las comunicaciones por lo que, finalmente, sólo queda como testimonio de lo recogido en los correos electrónicos entre las partes (Cliente y Proveedor) sobre los cuales se ha de basar la investigación informática de las cabeceras de las comunicaciones y el registro del apunte contable bancario del pago que llevará hasta una cuenta bancaria donde quizás pueda identificar a su titular (en caso de ser una «mula» monetaria).

La recomendación para los departamentos de Administración de las empresas es que ante una solicitud de un proveedor de cambio de cuenta bancaria de pago, bajo cualquier pretexto (se ha cambiado de banco, poseen una auditoría, la cuenta está bloqueada por un malentendido con el banco, etc.), preventivamente no se realice ningún a la nueva cuenta hasta no haber confirmado por un medio diferente al correo electrónico (burofax, llamada por teléfono, reunión en persona, etc.) que se ha de llevar a cabo el pago considerando el cambio de cuenta bancaria.