Aplicando el método de la ingeniería inversa se puede obtener un código que se podría asimilar al original ya que este proceso trata de reproducir los mismos comandos del software del código fuente.

Aplicando el método de la ingeniería inversa se puede obtener un código que se podría asimilar al original ya que este proceso trata de reproducir los mismos comandos del software del código fuente.

No obstante, tiene poco poder probatorio a nivel jurídico porque el resultado, aunque se parecería al original, no posee las matizaciones particulares y propias que realizan los desarrolladores, tales como los comentarios orientativos en el software, y este tipo de información es relevante para demostrar la identidad del software.

Considerando este aspecto no serviría para demostrar que un software es idéntico a otro puesto que lo único que permite presumir es que es un software similar porque realiza la misma función.

>> Ver «El Peritaje de la Propiedad Intelectual»

>> Ver «El plagio de software, programas de ordenador, aplicaciones o sitios web»

En esta situación la ingeniería inversa sólo serviría para establecer la presunción de un posible plagio, por lo que habría que reforzar con otras evidencias.

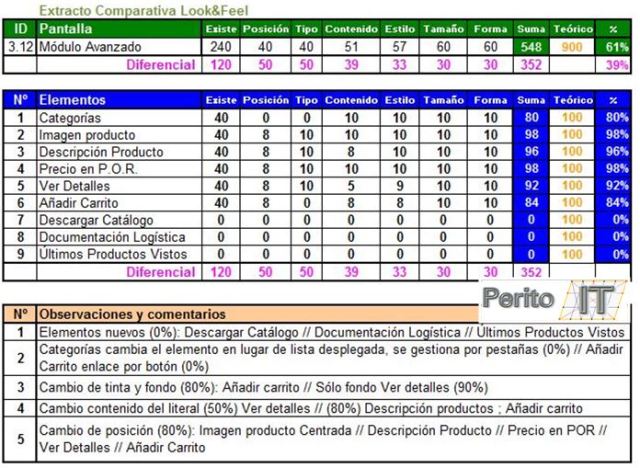

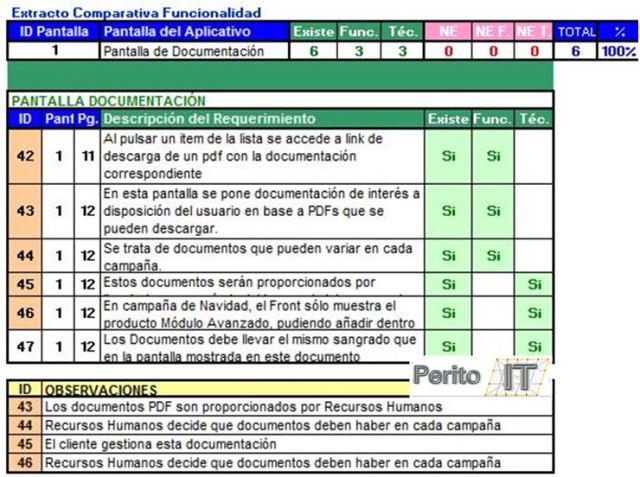

Para plantear un caso de Plagio, el proceder correcto sería el realizar un informe pericial en el cual se pusiera en relieve la «identidad» del software en base a la funcionalidad que proporciona

y al aspecto que presenta el aplicativo en cuestión (pantallas, menú, look&feel, informes, etc.).

Una vez obtenido esto, se ha de plantear la estrategia procesal sobre dos vías posibles:

A) Si con este informe pericial se considera por los abogados que es suficiente para interponer la demanda, entonces, actuar directamente con el apoyo del informe pericial.

Este tipo acción es la correcta cuando no existe posibilidad de obtener el código fuente o bien se ha «copiado la idea y funcionalidad del aplicativo» pero, posiblemente, se ha desarrollado con herramientas o lenguajes diferentes, lo que conlleva que el código fuente resultante sea diferente.

o bien,

B ) Si se tiene la certeza de que se ha copiado el código original, con este informe pericial elaborado que demuestra la similitud de los aplicativos, entonces se solicitaría al juzgado medidas cautelares requiriendo que el demandado presente los códigos fuentes y es, entonces, con estos códigos fuentes presentados comparándolos que lo que se tienen como «originales» cuando se puede demostrar el posible plagio a nivel de código fuente.

En el caso de ser el acusado (demandado) un informe pericial contradictorio puede ser determinante para rebatir cualquiera de las dos estrategias anteriores pero, en este supuesto, habría de esperar a recibir la demanda y como respuesta de la demanda presentar el informe pericial o anunciar que se va a realizar.

Estos son procesos costosos por las implicaciones que conllevar en caso de demostrarse el plagio pero también tienen sus riesgos por la condena a costas si, técnicamente, no se demuestra de una forma correcta.

Se ha de considerar que los jueces son legos en la materia y, por lo tanto, los informes periciales son pieza determinante para demostrar cualquiera de las dos posturas.

En estos procesos de plagio es determinante poseer un buen abogado y un perito especializado, en Propiedad Intelectual y su tratamiento jurídico.

En mi libro «La Propiedad Intelectual y su Peritaje Tecnológico» se establecen las directrices para llevar a cabo este tipo de actuación y de informe periciales.