Uno de los problemas que se puede presentar a la hora de realizar actuaciones de análisis y examen de dispositivos informáticos que contienen información es la de que internamente el dispositivo esté dañado y por los medios convencionales no pueda ser esta información recuperada o reparada, en dicho caso se hacer necesario acudir a los servicios de un laboratorio especializado en este tipo de actividades.

Uno de los problemas que se puede presentar a la hora de realizar actuaciones de análisis y examen de dispositivos informáticos que contienen información es la de que internamente el dispositivo esté dañado y por los medios convencionales no pueda ser esta información recuperada o reparada, en dicho caso se hacer necesario acudir a los servicios de un laboratorio especializado en este tipo de actividades.

Llegada esta situación esta situación al perito se le plantea la duda sobre los siguientes aspectos:

A) ¿Cómo se ha de garantizar la Cadena de Custodia?

B) ¿Será válida la información como evidencia una vez recuperada por el Laboratorio?

A continuación se aborda ambas cuestiones especificando qué circunstancias se han de dar en cada caso para que las evidencias obtenidas pudieran ser aceptadas en una investigación o, llegado el caso, por un Tribunal.

¿Cómo garantizar la Cadena de Custodia?

El objetivo del mantenimiento de la Cadena de Custodia es la preservación de las evidencias, en su contenido primigenio sin que éste se haya contaminado, modificado o dañado, de forma que se pueda practicar la prueba sobre el mismo y permita a tercero en interés o, llegado al caso, al propio Tribunal poder realizar o reproducir los exámenes pertinentes y corroborar la evidencia o bien entrar en contradicción.

La conservación de la Cadena de Custodia es una garantía procesal para las partes y para el propio Tribunal poniendo en relieve y haciendo manifiesta la originalidad e integridad del material en cuestión (evidencias) que se van a someter a la práctica de la prueba.

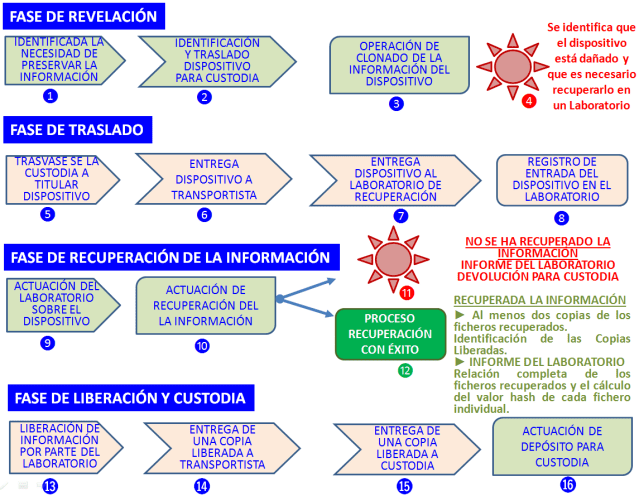

A fin de facilitar la explicación de cada uno de los pasos se va a utilizar un esquema con una visión global de todo el proceso del tratamiento de la evidencia electrónica para la conservación de la Cadena de Custodia.

Fase de Revelación

Esta es la fase inicial del proceso en la cual se produce un hecho controvertido (por ejemplo: la incautación de un dispositivo conteniendo la información, información obtenida en una investigación y cuyo dispositivo de soporte, en ese momento, se encuentra dañado, etc.), y se decide preservar esta información primigenia con garantías procesales, para a posteriori, realizar una copia forense y llevar a cabo la investigación e informe pericial correspondiente.

1) Durante una investigación, actuación o incidente informático se identifica la necesidad de preservar la información y se decide proceder.

2) El dispositivo original (PC, Disco Externo, Pendrive USB, DVD/CD-Rom, etc.) o bien el dispositivo soporte donde se han depositado copia de las evidencias, se identifica y registra, para posteriormente ser entregado para su custodia a un fedatario público (Notario o Letrado de la Administración de Justicia) según sea actuación de parte o judicial.

3) Llegado el momento de iniciarse la investigación es necesario realizar copias clones del dispositivo para realizar los análisis y exámenes pertinentes a la información y con este proceder preservar el original en Custodia y con ello inmutable a lo largo del tiempo.

4) En el momento de llevar a cabo la clonación de la información contenida en el dispositivo se identifica que el dispositivo está dañado y la información no es directamente accesible y por medios convencionales no se puede recuperar la misma.

Consecuentemente, se decide que para poder recuperar la información es necesaria la intervención de un Laboratorio especializado con los medios necesarios para tal fin.

Fase de Traslado

Para poder llevar a cabo la recuperación de la información del dispositivo dañado es necesario dar traslado del mismo a un Laboratorio especializado con medios apropiados para llevar a cabo exitosamente la recuperación de dicha información.

5) En caso de que sea una actuación de parte, el Notario ha de entregar el dispositivo precintado al titular del dispositivo para su disposición y traslado al Laboratorio que puede hacerlo en persona o bien por medio de un transportista, en cuyo caso, ha de quedar reflejada la identificación del mismo.

6) En caso de que sea una actuación judicial el Letrado de la Administración pública, hace entrega al transportista (perito o empresa de trasporte) del equipo precintado.

7) Quien haya realizado el rol de transportista (titular del dispositivo, perito o transportista) realiza la entrega del dispositivo en el Laboratorio y ha de obtener un «recibo de recepción» o documento que valide la entrega del dispositivo, fecha y hora de entrega del mismo.

8) El Laboratorio debe registrar la entrada del dispositivo/paquete en sus instalaciones para preservarse la responsabilidad dentro de la Cadena de Custodia

Fase de Recuperación de la Información

Estas actividades son llevadas a cabo íntegramente por el Laboratorio en su labor de recuperación de la información.

9) El Laboratorio ha de desprecintar el dispositivo/paquete para su manipulación, identificar y registrar el mismo.

10) Realización de la recuperación de la información, en la cual se pueden obtener dos resultados diferenciados: No se ha podido recuperar la información (paso 11). Se producido la recuperación de la información con éxito (paso 12).

11) En el supuesto de que NO haya sido posible recuperar la información se ha de retornar el dispositivo acompañado del informe del Laboratorio con el resultado obtenido.

Si se trata de una actuación de parte, el titular ha de decidir si conserva en custodia el dispositivo o ante la inutilidad del mismo, prescinde de la custodia del mismo.

Si se trata de una actuación judicial, el dispositivo junto con una copia del informe del Laboratorio ha de retornar a la custodia del Letrado de la Administración Pública.

12) En el supuesto que se haya podido recuperar la información, se ha de solicitar al Laboratorio que libere la información por duplicado grabada en dispositivos diferentes y un informe conteniendo información de los dispositivos que contiene la información y que entrega, del volumen de los ficheros recuperados y una relación (que puede ser en versión electrónica) de los ficheros recuperados y de los valores hash correspondientes a los mismos.

Una copia de la información y del informe será entregado al fedatario público (Notario o Letrado de la Administración de Justicia) para su custodia (paso 16) y la otra copia pasará al titular o perito para su análisis.

Fase de Liberación y Custodia

Tras la recuperación de la información, se hace necesario custodiar el dispositivo que contienen la información recuperada como si del dispositivo primigenio se tratase.

13) El Laboratorio devuelve al titular el dispositivo original, libera el informe y, en caso de éxito, las copias de la información recuperada.

14) El titular realiza el transporte o bien lo contrata en cuyo caso, ha de reflejar la información relativa a la empresa que lo realiza, fecha/hora de entrega.

15) Entrega de una copia de la información y del informe del Laboratorio al fedatario público (notario o letrado de la Administración Pública, según sea el caso) para su recepción y registro.

16) Actuación de identificación y registro de lo entregado por parte del fedatario público.

¿Será válida la información recuperada por el Laboratorio?

Si se han seguido básicamente los pasos descritos la preservación de la Cadena de Custodia se ha mantenido a lo largo del proceso.

El perito puede realizar la investigación en base a la información proporcionada por el Laboratorio y en el supuesto de encontrase o identificarse algún fichero relevante o significativo para la investigación en cuestión, éste fichero se puede aportar como evidencia al proceso, identificando el mismo, calculando su valor hash correspondiente y mostrando que este fichero está en la lista enumerada que proporción el Laboratorio y que el valor hash correspondiente es el mismo garantizándose con ello la originalidad, identidad, integridad y la no manipulación del contenido del fichero que se está aportando como evidencia.

De igual modo, al existir dicho fichero en el dispositivo de almacenamiento proporcionado por el Laboratorio y depositado ante fedatario público también se garantiza la posibilidad de contradicción por parte de tercero en interés o de otro perito designado por el Tribunal.