Una de las preguntas que más a menudo me están planteado por parte de algunos colegas y alumnos es ¿Qué se ha de hacer cuando te entregan una evidencia en la cual no ha existido garantía en el proceso de recopilación? Esta pregunta requiere una respuesta flexible puesto que la misma depende de las circunstancias que participen en el escenario o en el caso.

Una de las preguntas que más a menudo me están planteado por parte de algunos colegas y alumnos es ¿Qué se ha de hacer cuando te entregan una evidencia en la cual no ha existido garantía en el proceso de recopilación? Esta pregunta requiere una respuesta flexible puesto que la misma depende de las circunstancias que participen en el escenario o en el caso.

Claro está que una de las actividades principales del perito en el momento de la actuación pericial es garantizar el procedimiento de captura de la evidencia, pero no siempre se da este caso ideal en el que el perito interviene en el momento primigenio de la captura de la información sino que, en muchas ocasiones, la información ya viene dada, o la captura la ha realizado alguien que carecía de los conocimientos o medios adecuados para garantizar el proceso de recopilación de evidencias y, tras este proceder, llega la evidencia hasta las manos del perito.

Como es lógico, en estos casos, el perito no es responsable de la forma en que le llegan las evidencias, puesto que es algo circunstancial y fuera de su control, pero sí el perito de facto y en ese preciso momento pasa a ser el responsable de cómo continua el proceso a partir de la recepción de la evidencia para su estudio y análisis.

¿Cómo proceder en estas situaciones?

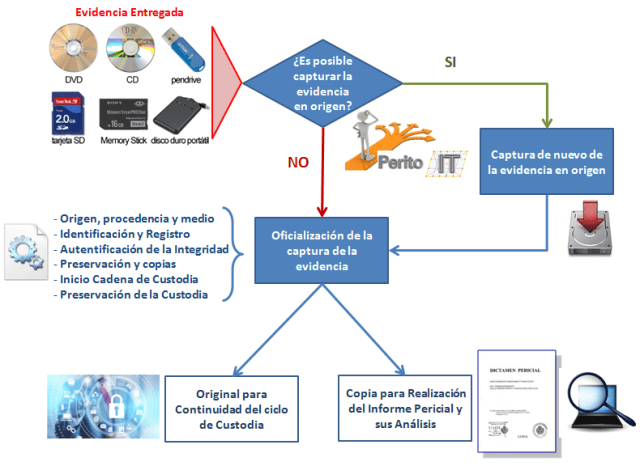

La pregunta que se ha de plantear el perito en esta situación es si es posible reproducir la captura de la evidencia como si del momento primigenio se tratase, es decir, desde la propia fuente de origen, si este es el caso, se ha de obtener por el propio perito la evidencia y seguir el procedimiento normal de la recopilación y aseguramiento de la misma, como en el caso de cualquier actuación pericial normal.

En caso de no ser posible, no por ello se debe pensar que queda invalidada la evidencia, sino lo que se ha de hacer es realizar los pasos necesarios para «oficializar» la misma, para ello se ha de describir cuál ha sido la fuente u origen y la vía en que la evidencia ha llegado a manos del perito, momento temporal y espacial y de mano de quién se ha recibido. A continuación, el perito tiene que llevar a cabo las actividades propias de la identificación, autentificación y registro de la evidencia, el inicio de la cadena de custodia y el mantenimiento de la misma mientras sea responsabilidad del perito.

Llegado a este punto, no se ha de olvidar de evaluar, si así procediera, la necesidad de la intervención del fedatario público (notario) que de fe con una diligencia presencial del acto la recepción «oficial» o captura de la evidencia por parte del perito. Los factores que se han de considerar para determinar la necesidad de la intervención del fedatario o no, fueron comentados en otro post de este blog («¿Cuándo ha de intervenir un Notario en un Peritaje Informático o Tecnológico?«)

Por otro lado, en la continuidad de la actividad pericial, cualquier fichero o información procedente de la evidencia que vaya a ser tratado o sea significativo para el procedimiento de análisis y estudio, en la medida de lo posible, se ha de validar si ha sido o no manipulado. No se debe aceptar las evidencias entregadas sin un mínimo de recelo por parte del perito para, con la objetividad necesaria, poder ofrecer la garantía de integridad de los ficheros tratados.

Con un ejemplo, se puede ilustrar el concepto, imaginemos que al perito se le proporciona un disco duro extraído o extraíble, un CD Rom, un pendrive USB, tarjeta de memoria, un dispositivo o fichero cualquiera que posea información extraída de otro dispositivo originario que ya no está disponible y, que tras un análisis preliminar del contenido del soporte o dispositivo, se considera que existe un grupo de ficheros significativos para el informe pericial o para los análisis del perito. Tal y como se ha comentado, el hecho de no ser el dispositivo original puede generar dudas sobre la integridad de la información pero no por ello, de facto, se ha de invalidar o dar por inservible los ficheros o la información detectada. El perito posee herramientas para realizar comprobaciones de la integridad de la información, por medio de los metadatos de los ficheros y, con ello, poder comprobar si el fichero en cuestión ha sido modificado o cambiado desde la fecha «de origen» del conflicto, o extracción de la información, o del suceso en cuestión o, cuando menos, determinar según los metadatos desde que fecha permanece intacto el contenido del fichero.

Bien es sabido, que en temas de ficheros y sus metadatos, existen técnicas y herramientas para cambiar y modificar la información contenida en los metadatos pero, llegar a este punto significa elevar el listón un peldaño más en la manipulación de la integridad de la información.

Se ha de tener en cuenta que las evidencias electrónicas son un elemento más dentro del procedimiento y que se valoran, en su justa medida, en conjunción con otras informaciones procedentes de otras evidencias, de la documentación aportada y de las declaraciones de las testificales. En algunos casos, las evidencias electrónicas son elementos relevantes e imprescindibles, básico para el conflicto o controversia que se plantea y, en otras ocasiones, son elementos que confirman o reafirman otras evidencias o testimonios aportados.

Las evidencias electrónicas no siempre pueden garantizar que sean fidedignas y veraces, puesto que si existe ánimo de manipular, pueden ser modificadas con mayor o menor éxito en función de las herramientas, habilidad y conocimientos del manipulador pero, en cualquier caso, el perito ha de realizar las comprobaciones necesarias en vías a ofrecer las máximas garantías de la integridad, no manipulación y no contaminación de las evidencias, aunque estas comprobaciones pudiera darse el caso de que no sean totalmente concluyentes o determinantes.

Desde mi punto de vista como perito informático y tecnológico, es un error desechar unas evidencias cuando se ha identificado que no se ha seguido inicialmente un método ortodoxo en su recopilación, como también es un error el aceptar las evidencias entregadas sin realizar comprobaciones de integridad de los ficheros.

Esta es la razón por la cual considero que el perito en ambos casos ha de realizar las comprobaciones que correspondan o que sean posibles para tratar de evaluar la integridad de los ficheros o de las evidencias electrónicas.