Últimamente procedente de las noticias proporcionadas por los medios de comunicaciones estamos recibiendo mucha información  referente a tramas delictivas de las cuales parte principal de la investigación son las pruebas en correos electrónicos o bien se puede seguir su curso o el nivel de implicación de los acusados por medio de los mismos que se generaron y enviaron con motivo de las conversaciones y diálogos electrónicos mantenidos.

referente a tramas delictivas de las cuales parte principal de la investigación son las pruebas en correos electrónicos o bien se puede seguir su curso o el nivel de implicación de los acusados por medio de los mismos que se generaron y enviaron con motivo de las conversaciones y diálogos electrónicos mantenidos.

Al mismo tiempo, nos invaden con noticias contradictorias sobre la validez o invalidez, sobre la aceptación o impugnación de correos electrónicos como pruebas en las diferentes causas, desde esta perspectiva, quizás, ha llegado el momento de preguntarnos cómo debemos proceder ante una prueba o evidencia de un correo electrónico.

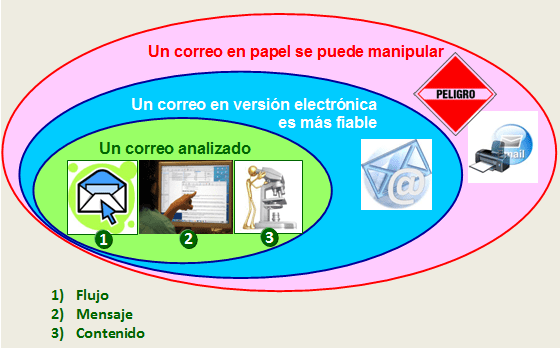

La consigna es muy clara en dos vías diferentes de actuación:

- No se debe aceptar jamás en un proceso un correo electrónico que os perjudique y del que tengáis sospechas que éste sólo se presenta en papel. El papel es muy fácilmente manipulable. Solicitad y hacer un peritaje del mismo para analizar la versión electrónica, puede que no la tengan o que en el análisis forense se descubran cosas interesantes a vuestro favor. Evidentemente si se tiene la certeza que es cierto el correo y que hay versión electrónica del mismo no hay lugar a realizar un peritaje, porque le estaríamos produciendo el beneficio a la otra parte.

- Si presentáis un correo electrónico importante o especialmente vinculante, presentad la versión en papel porque es la más práctica de manejar pero, al mismo tiempo, presentad el correo en versión electrónica y certificada su autenticidad por un perito, evitando así que el correo pueda ser rechazado o impugnado por la parte contraria.

Elementos que constituyen el análisis de los correos electrónicos

Se ha de ser consciente que los correos electrónicos incorporan elementos que no son visibles para el usuario convencional y que quedan ocultos o escondidos y que podrían aportar información significativa la cual se puede clasificar en tres áreas de análisis diferenciadas:

-

El Flujo: Información obtenible sobre quienes participan (emisores y receptores), cómo se detectan los destinatarios ocultos, qué información se puede obtener del correo en el puesto emisor y en el receptor, cómo se identifican las máquinas y servidores por los cuales ha pasado el correo, cómo geo-localizar los servidores.

-

El Mensaje: Cuál era el texto original, manipulaciones detectadas, en qué punto de la transmisión ha podido ser manipulado, verificar la coherencia temporal de los mensajes.

-

El Contenido: Ficheros adjuntos, virus camuflados, direccionamientos intencionados, listas ocultas.

Un informe pericial sobre un correo electrónico permitiría actuar en contra de los correos de la otra parte demostrando su falsedad o revelando sus debilidades y, al mismo tiempo, actuar a favor de los correos electrónicos propios reforzando su validez probatoria con su autenticidad contrastada evitando sean rechazados o impugnados por la otra parte.