La actuación de campo de la recopilación de las evidencias es un actividad extremamente delicada y compleja. La valía legal y técnica de las evidencias en la mayoría de ocasiones depende del proceso realizado en la recopilación y preservación de las mismas.

La actuación de campo de la recopilación de las evidencias es un actividad extremamente delicada y compleja. La valía legal y técnica de las evidencias en la mayoría de ocasiones depende del proceso realizado en la recopilación y preservación de las mismas.

La norma ISO/IEC 27037:2012 “Information technology — Security techniques — Guidelines for identification, collection, acquisition and preservation of digital evidence” viene a renovar a las ya antiguas directrices RFC 3227 estando las recomendaciones de la ISO 27037 más dirigidas a dispositivos actuales y están más de acorde con el estado de la técnica actual.

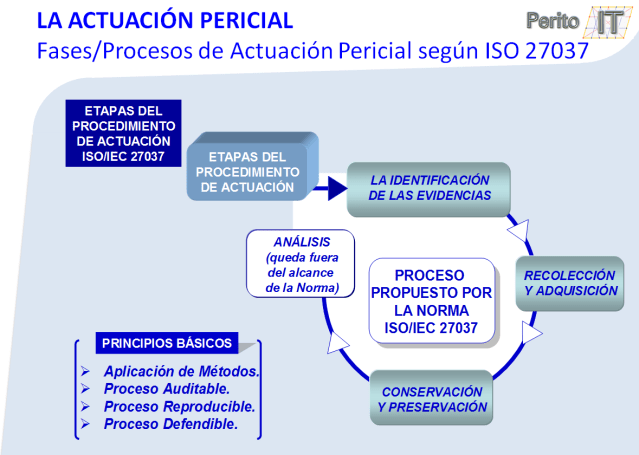

Esta norma ISO 27037 está claramente orientada al procedimiento de la actuación pericial en el escenario de la recogida, identificación y secuestro de la evidencia digital, no entra en la fase de Análisis de la evidencia.

DE INTERÉS >> Ver Texto de interés de la Norma ISO/EIC 27032:2012

Aprende más sobre la recopilación de evidencias en los «Casos de Éxito» que se muestran en este blog.

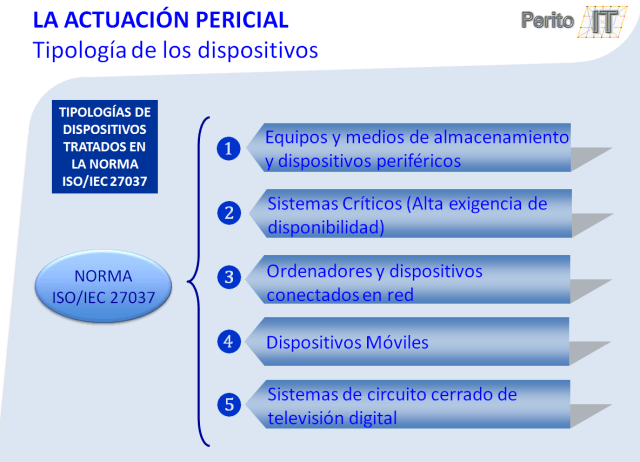

Tipología de los Dispositivos y Entornos en la ISO 27037

Las tipologías de dispositivos y entornos tratados en la norma son los siguientes:

-

- Equipos y medios de almacenamiento y dispositivos periféricos.

- Sistemas críticos (alta exigencia de disponibilidad).

- Ordenadores y dispositivos conectados en red.

- Dispositivos móviles.

- Sistema de circuito cerrado de televisión digital.

Los principios básicos en los que se basa la norma ISO 27037 son:

Aplicación de Métodos

La evidencia digital debe ser adquirida del modo menos intrusivo posible tratando de preservar la originalidad de la prueba y en la medida de lo posible obteniendo copias de respaldo.

Proceso Auditable

Los procedimientos seguidos y la documentación generada deben haber sido validados y contrastados por las buenas prácticas profesionales. Se debe proporcionar trazas y evidencias de lo realizado y sus resultados.

Proceso Reproducible

Los métodos y procedimientos aplicados deben de ser reproducibles, verificables y argumentables al nivel de comprensión de los entendidos en la materia, quienes puedan dar validez y respaldo a las actuaciones realizadas.

Proceso Defendible

Las herramientas utilizadas deben de ser mencionadas y éstas deben de haber sido validadas y contrastadas en su uso para el fin en el cual se utilizan en la actuación.

Para cada tipología de dispositivo la norma divide la actuación o su tratamiento en tres procesos diferenciados como modelo genérico de tratamiento de las evidencias:

La Identificación

Es el proceso de la identificación de la evidencia y consiste en localizar e identificar las potenciales informaciones o elementos de prueba en sus dos posibles estados, el físico y el lógico según sea el caso de cada evidencia.

La Recolección y/o Adquisición

Este proceso se define como la recolección de los dispositivos y la documentación (incautación y secuestro de los mismos) que puedan contener la evidencia que se desea recopilar o bien la adquisición y copia de la información existente en los dispositivos.

La Conservación/Preservación

La evidencia ha de ser preservada para garantizar su utilidad, es decir, su originalidad para que a posteriori pueda ser ésta admisible como elemento de prueba original e íntegra, por lo tanto, las acciones de este proceso están claramente dirigidas a conservar la Cadena de Custodia, la integridad y la originalidad de la prueba.

La aplicación práctica de la Norma en las Actuaciones Periciales

Se ha de considerar que este estándar tratan la recopilación y captura de evidencias desde el punto de vista de una actuación global, abarcando principalmente actuaciones generadas por un incidente de seguridad y por una violación de la misma pero, en los casos reales cotidianos, no todos los preceptos son viables ni recomendables por lo que se ha de particularizar la actuación según las características y circunstancias de la misma.

Por este motivo a la hora de llevar a cabo una actuación de captura de evidencias se ha de tener en cuenta las características principales de la información que se desea recopilar, es decir, cuál es la naturaleza de la evidencia que se desea recopilar y cuál es la mejor forma o vía de actuación que garantice el éxito de la misma, para ello se debería elaborar un protocolo de actuación adecuado y «ad hoc» para cada caso específico.

En la siguiente imagen se muestran los valores de las variables a considerar (Características de la Información y Estados de la Información) a la hora de capturar una evidencia telemática.

Aprende más sobre la recopilación de evidencias en los «Casos de Éxito» que se muestran en este blog.

_______________________________________________________________________________________

Nota: En mi libro “Peritaje Informático y Tecnológico” podréis encontrar la norma desarrollada y comentada en castellano.

Enlace a la norma:

http://www.iso.org/iso/home/store/catalogue_tc/catalogue_detail.htm?csnumber=44381